Мошенники используют схему с бесконтактной оплатой. Как они обманывают

. Злоумышленники также придумали схему с переводами между счетами жертвыСбербанк: мошенники маскируют вывод украденных денег через бесконтактную оплату

В Сбербанке объяснили мошенническую схему с бесконтактной оплатой

Аферисты заранее продумывают обход защитных банковских систем, заявил зампред правления Сбербанка Станислав Кузнецов на полях XXI Международного банковского форума. Его слова приводит «РИА Новости».

Он утверждает, что в 80% случаев преступники применяют два способа вывода похищенных средств: «через мобильные платежные системы — пэй-сервисы — для бесконтактной оплаты и переводы между счетами жертвы».

По оценкам Сбербанка, приблизительно половина похищаемых телефонными аферистами денег теперь выводится следующим образом: преступники уговаривают жертву установить на телефон приложение мобильной платежной системы (если оно еще не установлено) и привязать к нему банковскую карту, принадлежащую злоумышленникам.

Затем мошенники передают потенциальной жертве данные карты и код подтверждения из СМС, и она сама вводит полученную информацию в приложение бесконтактной оплаты. Потом жертва вносит наличные через банкомат на карту мошенника, которая привязана к приложению бесконтактной оплаты на ее телефоне. Внесение денег с такой карты рассматривается как операция, совершенная владельцем смартфона, но доступ к карте находится у преступников.

«Чтобы «перекрыть кислород» злоумышленникам, необходимо ввести лимиты на операции по токенизированным картам, а также период охлаждения между их установкой на устройствах и активацией», — рекомендует Кузнецов.

По данным Сбербанка, до 30% похищенных средств также выводят посредством переводов me2me (на свой счет). Мошенники убеждают жертву перевести средства «со своего счета в хорошо защищенном банке на свой же счет в другом, менее защищенном». Если такого счета нет, то уговаривают его открыть. Впоследствии деньги похищают в обход системы противодействия мошенникам (антифрод-системы) менее защищенного банка. Либо жертва обналичивает их через банкомат и передает злоумышленникам.

«Что касается me2me-переводов, они имеют низкий уровень риска, банковские антифрод-системы их пропускают. Поэтому необходимо пересмотреть текущий стандарт риск-индикаторов для переводов между своими счетами. В первую очередь ужесточение стандарта должно касаться банков-получателей — например, они должны строже и внимательнее относиться к операциям по снятию наличных, если клиент недавно перевел деньги на счет из другого банка», — считает Кузнецов.

Другие способы мошенничества

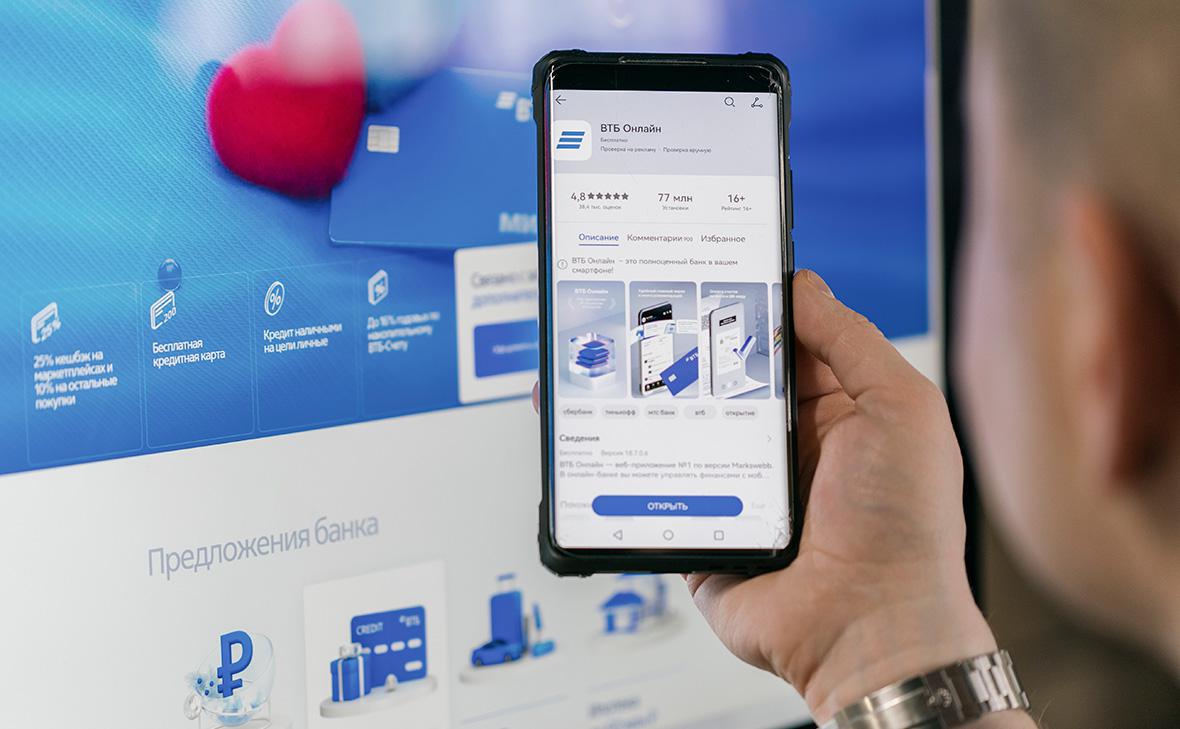

Аферисты начали чаще похищать средства через призыв обновить банковское приложение, рассказал РБК Никита Чугунов, старший вице-президент ВТБ, руководитель департамента цифрового бизнеса. Так, в этом месяце каждый десятый звонок преступников в мессенджерах был с такой просьбой. Злоумышленники представлялись сотрудниками финансовых организаций и требовали установить «правильную версию» приложения. Якобы без обновления банк заблокирует счета и карты. Жертвам высылали ссылки для скачивания, после перехода по ним экраны гаджетов блокировались.

Аферисты могут позвонить и якобы от лица оператора связи с предложением более выгодного тарифа, но на условиях предоплаты. Злоумышленники также представляются сотрудниками Госархива и сообщают о «старых письмах» на имя жертвы. Чтобы получить их, якобы требуется назвать код из СМС, так преступники получают доступ к цифровым сервисам жертвы, в том числе к банковским приложениям и «Госуслугам».

Мошенники также придумали схему с «приложением Минздрава». Они просят установить такую программу якобы ради кешбэка за недавно пройденные обследования. В Минздраве предупредили, что у ведомства нет подобных приложений, а все сервисы есть на «Госуслугах».