Мошенники начали распространять вредоносное ПО на YouTube-каналах

. Новая схема нацелена как на пользователей, так и на блогеровKaspersky GReAT: мошенники начали распространять скрытый майнер на YouTube

Мошенники начали распространять вредоносное программное обеспечение (ПО) через ссылки под видео на YouTube-каналах блогеров. Неординарную схему, направленную на российских пользователей, обнаружили эксперты Kaspersky GReAT.

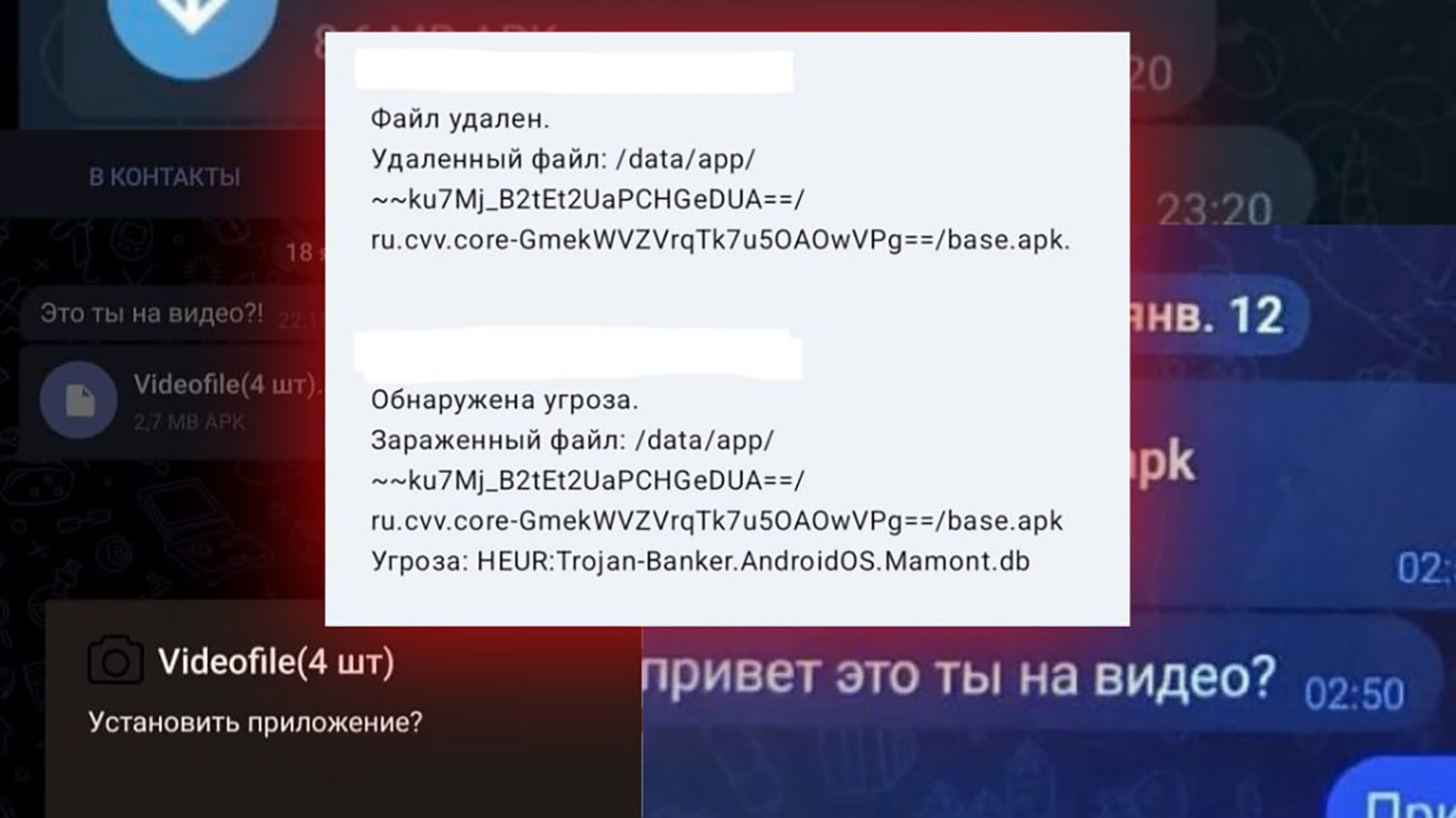

В новой схеме злоумышленники используют YouTube-блогеров с подходящей тематикой. Атакующих интересуют только российские пользователи. По данным Kaspersky GReAT, со зловредными файлами столкнулись уже больше 2 тыс. человек, однако их реальное число может быть гораздо выше.

Злоумышленники находят YouTube-блогеров, разместивших в описании видеороликов ссылки на скачивание ПО, а затем, представляясь правообладателями и угрожая жалобами на канал (три «страйка» — и аккаунт будет удален), требуют заменить «некорректную» ссылку на «правильную».

Если человек скачивал архив с сайта по ссылке, на его устройство, вместе с заявленными инструментами, устанавливался троян SilentCryptoMiner — скрытый майнер, который использует мощности зараженных компьютеров для получения разных видов криптовалюты.

«Видеоблогеры — не единственный вектор распространения SilentCryptoMiner в обнаруженной кампании. Мы также видели теневой канал в мессенджере, где была вредоносная сборка, на него ссылался YouTube-канал с 340 тыс. подписчиков. Не исключаем, что аналогичные схемы могут использоваться для распространения и других видов «зловредов», не только майнера», — комментирует Леонид Безвершенко, эксперт Kaspersky GReAT.

Чтобы проверить свое устройство на наличие вредоносного ПО, рекомендуется следить за температурой устройства, скоростью разрядки батареи и снижением производительности — необычное поведение может быть связано с активностью майнера или другого вредоносного ПО. Эксперты советуют установить надежное защитное решение, которое умеет находить майнеры, и не отключать его при установке программ.

Важно вовремя обновлять операционную систему и внимательно следить за тем, что и у кого скачивается: «Читайте комментарии, проверяйте репутацию разработчика и программы».

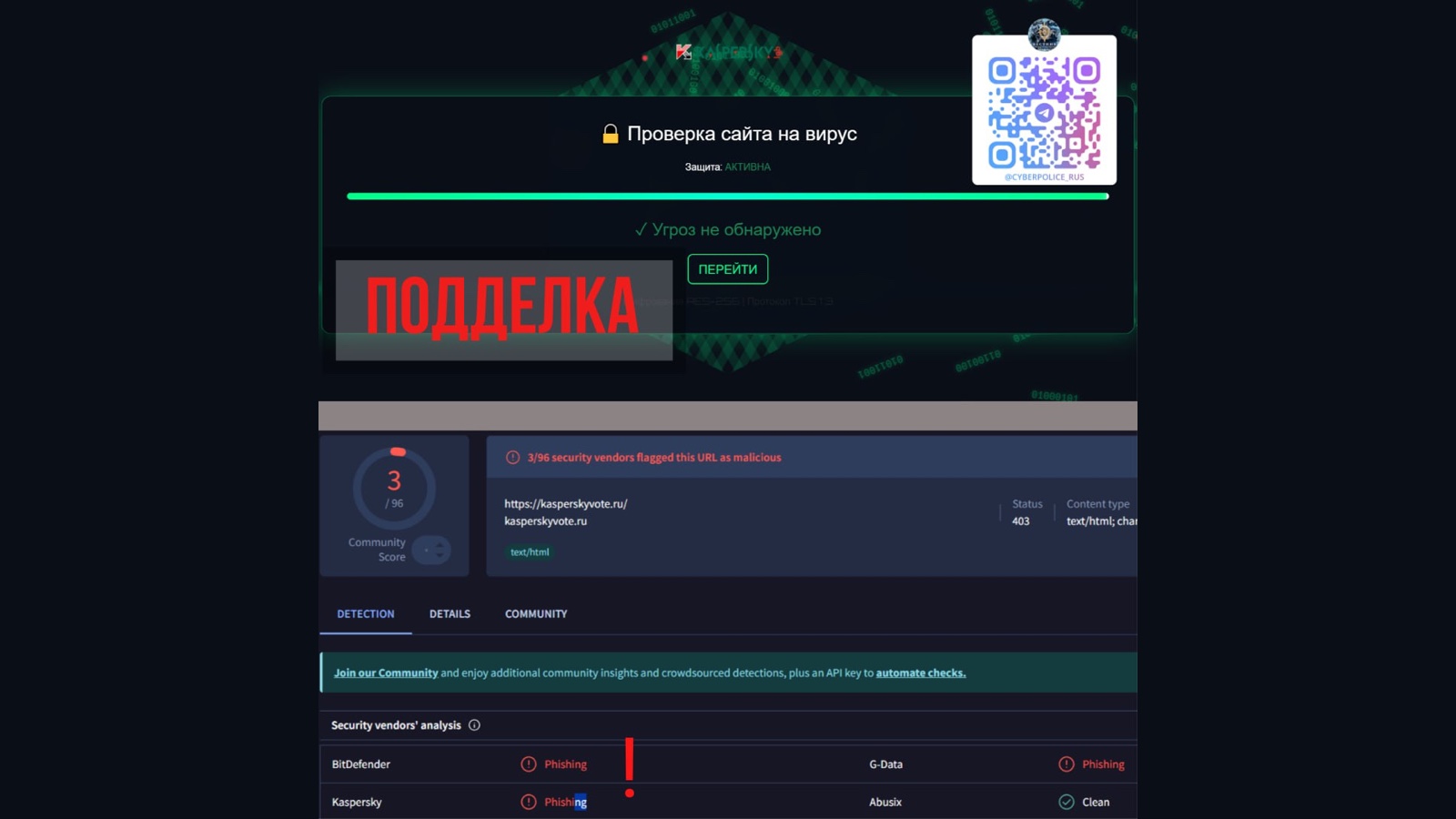

Ранее в Сети был обнаружен фишинговый ресурс, имитирующий антивирус «Касперский». С помощью этого ресурса мошенникам удается притупить бдительность гражданина и перевести его на фишинговый сайт. Мошенники отправляют ссылку на фишинговый ресурс в ходе спам-рассылок. В течение трех секунд такой «антивирус» имитирует поиск вредоносного ПО на устройстве. На самом деле пользователь видит просто изображение. После этого появляется кнопка «Перейти», которая ведет на потенциально опасный ресурс.

До этого старший контент-аналитик «Лаборатории Касперского» Ольга Свистунова рассказала, что мошенники рассылают сообщения с «подарочной» подпиской Telegram Premium со ссылкой, заманивающей на фишинговый сайт, и заполучают данные пользователя. Сообщение с «подарком» в виде подписки сопровождается ссылкой на сайт, который внешне похож на страницу авторизации Telegram. Чтобы получить премиум-подписку, жертве мошенничества предлагается ввести в поле данные от своего аккаунта. «Однако если человек введет на фейковой странице учетные данные от своего аккаунта в мессенджере: номер телефона, пароль и код подтверждения, — они уйдут злоумышленникам», — отметила Ольга Свистунова.